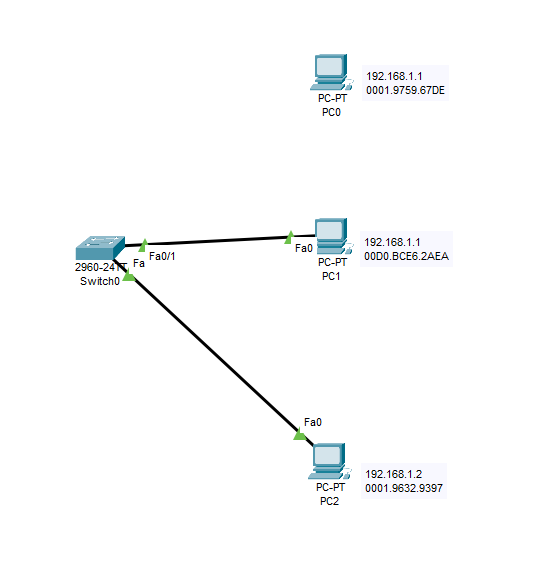

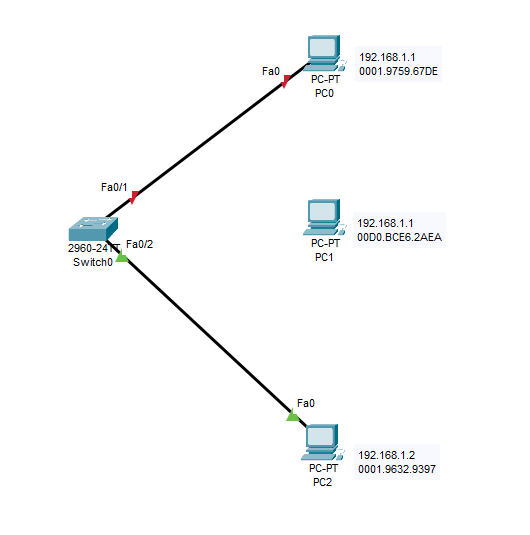

1.按照下图搭建网络并配置电脑的IP地址

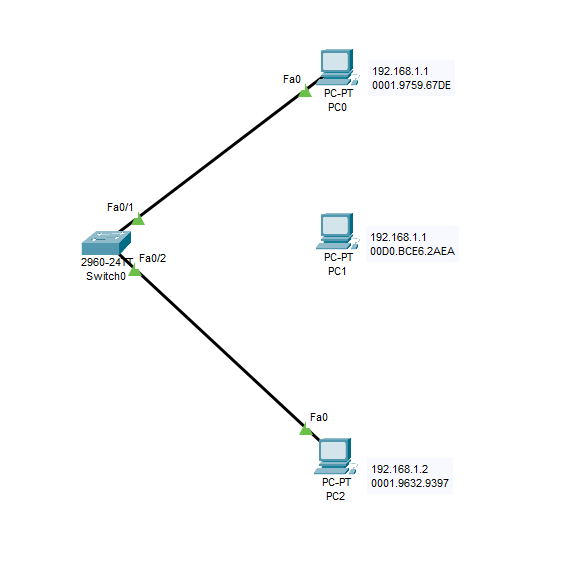

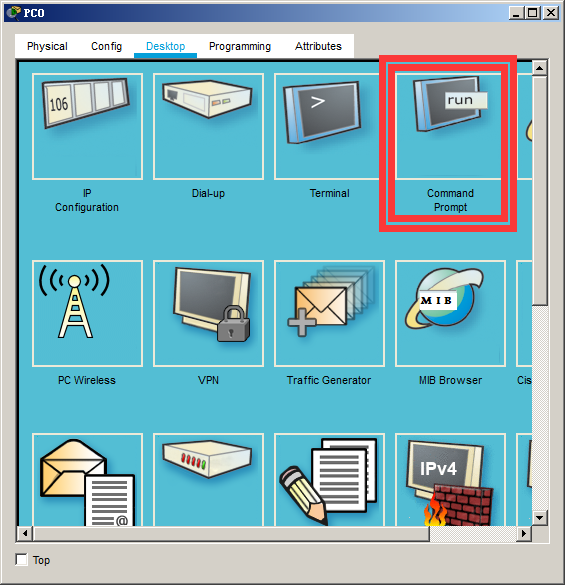

2.获取PC0的物理地址

根据以上步骤,继续获取PC2的MAC地址。

3.配置静态安全MAC地址

交换机命令行:

Switch>en //进入特权模式

Switch#conf t //进入全局配置模式

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#int f0/1 //进入Fa0/1接口

Switch(config-if)#sw mo ac //设置接口模式为access模式(正常模式)

Switch(config-if)#sw por //开启端口安全

Switch(config-if)#sw por mac 0001.9759.67DE //绑定PC0的MAC(物理)地址

Switch(config-if)#int f0/2 //进入Fa0/2接口

Switch(config-if)#sw mo ac //设置接口模式为access模式(正常模式)

Switch(config-if)#sw por //开启端口安全

Switch(config-if)#sw por mac 0001.9632.9397 //绑定PC2的MAC(物理)地址

Switch(config-if)#ex

#接口连哪台电脑就绑定谁的物理地址

3.1 配置粘性安全MAC地址

交换机命令行:

Switch>en //进入特权模式

Switch#conf t //进入全局配置模式

Enter configuration commands, one per line. End with CNTL/Z.

Switch(config)#int f0/1 //进入Fa0/1接口

Switch(config-if)#sw mo ac //设置接口模式为access模式(正常模式)

Switch(config-if)#sw por //开启端口安全

Switch(config-if)#sw por mac sti //启用粘性获取MAC地址

Switch(config-if)#sw por max 1 //设置获取MAC地址最大数量

#使用粘性获取将会自动获取连接该接口的设备的MAC地址

注意:启用粘性获取后要让设备通过交换机进行通信,这样才能自动获取到设备的MAC地址

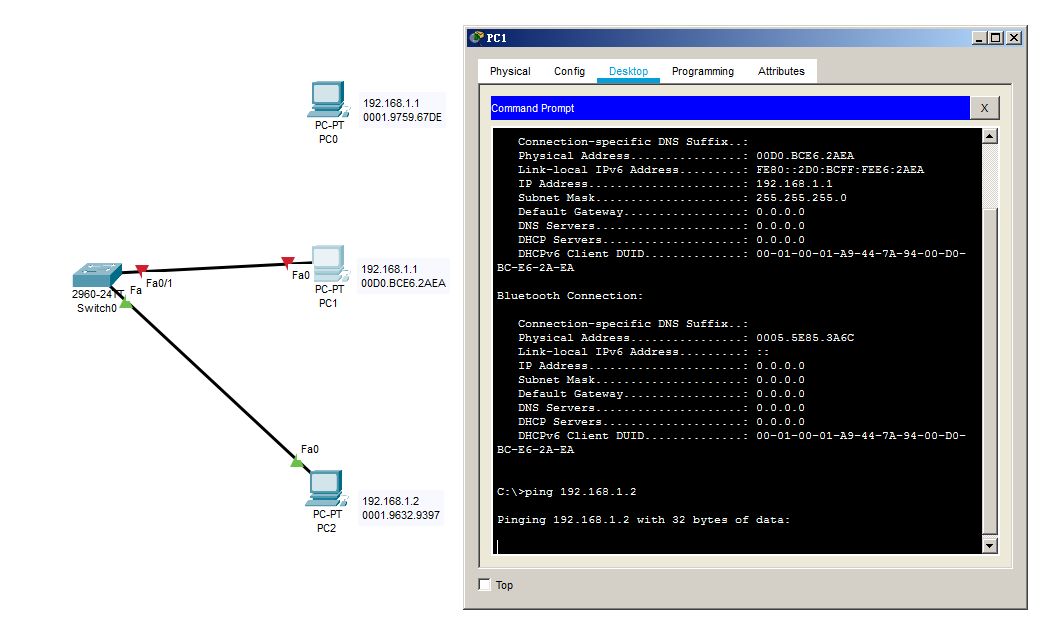

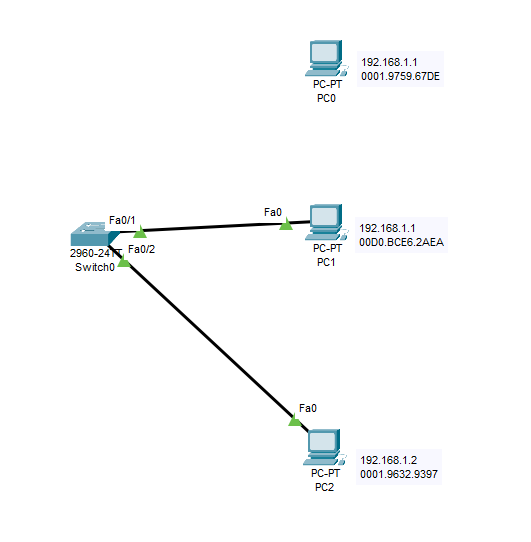

4.测试端口安全

如下图,断开PC0与交换机的连接,并将PC1连接到Fa0/1接口;然后在PC1对PC2进行ping。

由上图可以看到,只要PC1通过交换机进行通信,Fa0/1就会关闭。这是因为Fa0/1绑定了PC0的物理地址,除了PC0以外的其他设备连接交换机进行通信,就会自动关闭接口。

交换机命令行:

Switch#sh int f0/1 //显示Fa0/1接口状态

FastEthernet0/1 is down, line protocol is down (err-disabled)

从这里可以看到,该接口处于错误禁用状态;如果要继续使用,就要重启这个接口。

5.重启错误禁用的接口

如下图,断开Fa0/1与PC1的连接,并重新连接PC0。

在交换机命令行重启接口:

Switch(config)#int f0/1 //进入Fa0/1接口

Switch(config-if)#sh //关闭接口

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to administratively down

Switch(config-if)#no sh //开启接口

Switch(config-if)#

%LINK-5-CHANGED: Interface FastEthernet0/1, changed state to up

%LINEPROTO-5-UPDOWN: Line protocol on Interface FastEthernet0/1, changed state to up

此时可以看到这个接口恢复正常状态了。

6.设置违规模式

违规模式就是当交换机检测到接口出现违规状况时,所采取的行动。默认为shutdown(关闭)模式,违规时关闭接口。除此还有protect(保护)模式和restrict(限制)模式;保护模式会丢弃违规设备的数据包,但不会生成日志;限制模式跟前者一样会丢弃违规设备的数据包,但会生成日志并通知管理员。二者都不会关闭接口。

switchport port-security violation protect/restrict/shutdown (三选一)#命令格式

交换机命令行:

Switch(config)#int f0/1 //进入Fa0/1接口

Switch(config-if)#sw por vio res //设置为限制模式

7.测试违规模式

如下图,断开Fa0/1与PC0的连接,并连接到PC1。

此时在PC1(违规设备)对PC2进行ping

C:\>ping 192.168.1.2

Pinging 192.168.1.2 with 32 bytes of data:

Request timed out.

Request timed out.

Request timed out.

Request timed out.

Ping statistics for 192.168.1.2:

Packets: Sent = 4, Received = 0, Lost = 4 (100% loss),

这里可以看到,发送4个数据包,丢失4个,全部丢失。即交换机识别到了PC1是违规设备,所以丢弃其发送的数据包,但不会关闭接口。

总结:

使用端口安全可以防止未经允许的设备访问网络,并增强安全性。MAC(物理)地址就好像身份证号码,每个人都是唯一的,没有重复。在这里交换机就是通过每台电脑的MAC地址来识别身份,分辨出谁是违规设备,并对其进行限制访问。

粘性获取可以自动获取连接上这个接口的设备的MAC地址,不用手动配置MAC地址。注意:启用粘性获取后要让设备通过交换机进行通信,这样才能自动获取到设备的MAC地址

通过这条命令sh mac-address-table可以查看MAC地址表,但粘性获取的MAC地址不会在这里显示。

配置端口安全基本步骤:

1. 进入端口

2. 设置端口模式

3. 启用端口安全

4. 手动绑定MAC地址/粘性获取MAC地址

5. 设置违规模式

近期评论